Eine Lawful Interception-Architektur geht es um das gesetzeskonforme Abfangen von Datenpaketen. Da sich die gesetzlichen Regelungen für das Lawful Interception ( LI) von Land zu Land unterscheiden, gibt es auch in der Architektur der Lawful Interception-Systemen verschiedene Ansätze, allerdings auch ein allgemein gültiges, vom European Telecommunications Standards Institute ( ETSI) vorgeschlagenes Architekturmodell.

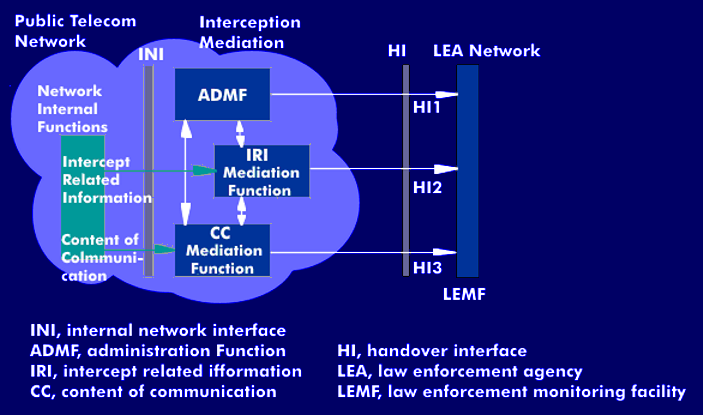

Die generelle Aufgabe der Netzwerkbetreiber ist die Bereitstellung von Diensten und Kommunikationsmöglichkeiten zwischen privaten und geschäftlichen Kommunikationspartnern. Auf diese Aufgabe sind die Betreibernetze ausgerichtet. Überwachungsaufgaben, wie sie der Gesetzgeber einräumt, dürfen die eigentliche Betreiberaufgabe nicht beeinträchtigen. Daher muss die Lawful-Interception-Architektur eindeutig zwischen dem Betreibernetz, dem Public Telecom Network (PTN) und dem Netz das für das Aufschalten und die Überwachung benutzt wird, trennen können. Die Trennung zwischen dem PTN und den LI-Elementen übernehmen standardisierte Handover Interfaces (HI), die die Law Enforcement Monitoring Facility (LEMF) mit den LI-Elementen verbinden.

Das Lawful Interception stützt sich auf den Inhalt der Kommunikation, den Content of Communication ( CC) und der Intercept Related Information (IRI). Während das Content of Communication eindeutig auf den Inhalt ausgerichtet ist, auf Sprache, Nachrichten, Dateien, Daten, Audio oder Video, bezieht sich die Intercept Related Information auf die Signalisierung und die darin enthaltenen Daten wie die Rufnummern. Beide Informationen werden in dem Public Telecom Network erfasst und über die Handover Interfaces zur Auswertung an die Law Enforcement Monitoring Facilities übertragen.