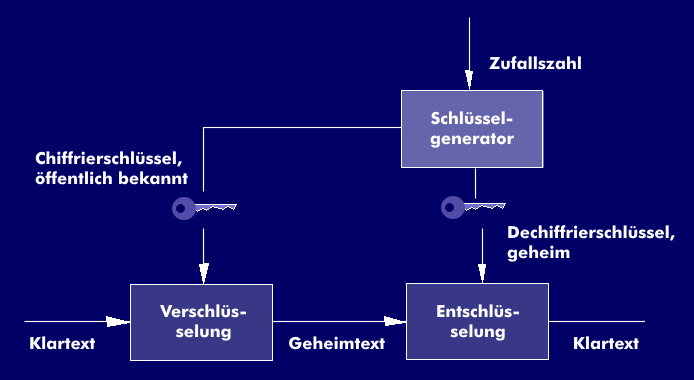

Kryptosysteme mit asymmetrischen Verschlüsselungsverfahren kennen zwei zueinander passende asymmetrische Schlüssel. Beide Schlüssel sind unabhängig voneinander und es ist auch nicht möglich mit einem Schlüssel den anderen zu berechnen. Bei den beiden Schlüsseln handelt es sich um einen öffentlich zugänglichen Schlüssel, den Public Key ( PK) für die Public-Key-Verfahren und einen geheimen, privaten Schlüssel, den Private Key für die Private-Key-Verfahren.

Der öffentlich zugängliche Schlüssel kann von jedem Benutzer zur Verschlüsselung von Nachrichten genutzt werden. Die verschlüsselte Nachricht kann allerdings nur von dem Empfänger entschlüsselt werden, der den privaten Schlüssel besitzt. Daten, die mit dem öffentlichen Schlüssel verschlüsselt wurden, können nur mit dem privaten Schlüssel entschlüsselt werden.

Bei der asymmetrischen Verschlüsselung könnte beispielsweise der sendende Benutzer die Nachricht zuerst mit seinem privaten Secret Key verschlüsseln, um anschließend die verschlüsselte Nachricht ein weiteres Mal mit dem öffentlichen Schlüssel zu verschlüsseln. Empfangsseitig wird die empfangene Nachricht zuerst mit dem geheimen Empfängerschlüssel entschlüsselt und danach mit dem öffentlichen.

Im Gegensatz zu den symmetrischen Verschlüsselungsverfahren sind asymmetrische Verfahren wesentlich langsamer, weil die Schlüssel für die Ver- und Entschlüsselung wesentlich länger sind als die bei der symmetrischen Verschlüsselung, haben allerdings den Vorteil der höheren Schlüsselsicherheit.

In der Praxis entwickelt man Hybrid-Verschlüsselungen um die Vorteile beider Verfahren zu nutzen.

Zu den asymmetrischen Verschlüsselungsverfahren gehören unter anderen: Das RSA-Verfahren nach Rivest-Shamir-Adleman, der S/ MIME- Algorithmus, Triple DES ( 3DES), Pretty Good Privacy ( PGP), der Diffie-Hellman-Algorithmus ( DHA), die elliptische Kurven- Kryptografie ( ECC) und diverse andere.