Als weltweit größter Netzverbund bietet das Internet Angreifern hinreichende Möglichkeiten, sich unberechtigten Zugriff auf Datenbestände und Ressourcen zu verschaffen, Datenbestände und übertragene Daten zu manipulieren und zu sabotieren.

Die technischen Möglichkeiten für das unberechtigte Eindringen in fremde Datenbestände reichen vom Abhören von Passwörtern, über das IP-Spoofing oder DNS-Angriffe, bei denen der Eindringling eine gefälschte IP-Adresse benutzt, über das IP-Hijacking, bei dem der Angreifer eine bestehende IP- Verbindung übernimmt, den Replay-Angriff, bei dem der Angreifer gezielt vorher gesammelte Informationen einsetzt um dadurch fehlerhafte Transaktionen auszuführen, über das SYN-Flooding, einem gezielten Angriff auf den Server, um diesen durch Überlast von seinen eigentlichen Aufgaben abzulenken, bis hin zum Man-in-the-Middle-Angriff, einer Attacke, bei der die Kommunikation zwischen zwei Partnern abgefangen und manipuliert wird.

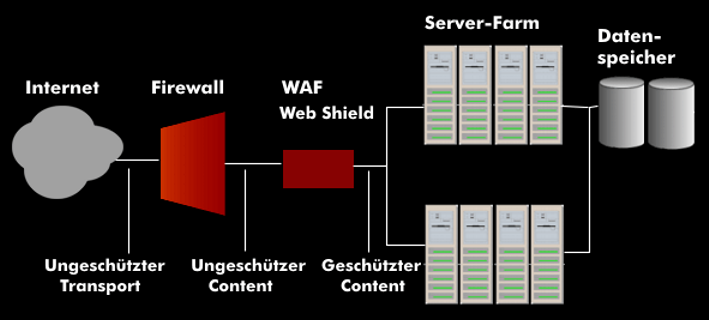

Wirkungsvolle Maßnahmen gegen diese Bedrohungen der Internetsicherheit bzw. der Cyber Security bieten Web-Shields, die als Application Layer Gateway ( ALG), auch bekannt als Web Application Firewall ( WAF), agieren. Im Gegensatz zu klassischen Firewalls und Intrusion Detection Systems ( IDS) untersuchen Web-Shields die Kommunikation auf der Anwendungsschicht.