Unter einer Sicherheitsinfrastruktur, einer Public Key Infrastructure (PKI), versteht man eine Umgebung in der Services zur Verschlüsselung und zur digitalen Signatur auf Basis von Public-Key-Verfahren bereitgestellt werden. Bei dieser Sicherheitsstruktur wird der öffentliche Schlüssel eines Zertifikatnehmers ( ZN) mit den entsprechenden Identifikationsmerkmalen durch eine digitale Signatur von einer Zertifizierungsstelle ( CA) autorisiert.

Die Instanzen der Sicherheitsinfrastruktur sind für das gesamte Schlüsselmanagement zuständig. Der Einsatz von PKI bietet eine vertrauenswürdige Netzwerkumgebung, in der Kommunikation vor unberechtigtem Zugriff durch Verschlüsselung geschützt und die Authentizität des Kommunikationspartners durch die digitale Signatur gewährleistet ist. Die verschiedenen Anwendungen der PKI sind kryptografisch geschützt. Dazu gehören der Schutz von E-Mail-Anwendungen, von Desktopsystemen und von webbasierten Anwendungen, von E-Commerce, sowie die Zugriffskontrollen und die sichere Kommunikation in Virtual Private Networks ( VPN). Außerdem eignet sich die PKI-Zertifizierung ideal um Dingen im Internet of Things ( IoT) eine Geräte- oder Hardware-Identität zu verleihen.

Die PKI nutzt zwei Schlüssel mit einer typischen Länge von 1024 bis 2048 Bit. Einen privaten, den nur der Besitzer und die Zertifizierungsstelle kennen und der auch nie ausgelesen oder verschickt wird, sowie einen öffentlichen Schlüssel, der dem jeweiligen Geschäftspartner bekannt gemacht werden muss.

Die Komponenten der PKI

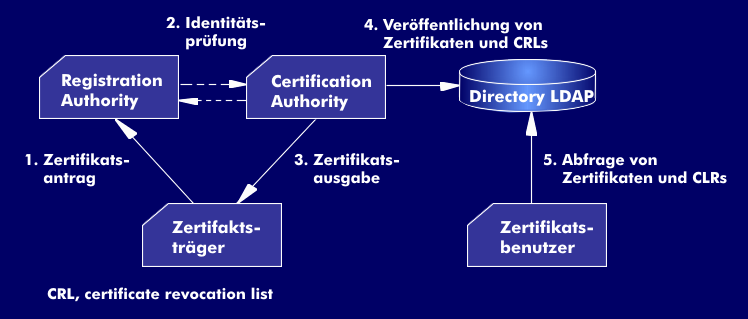

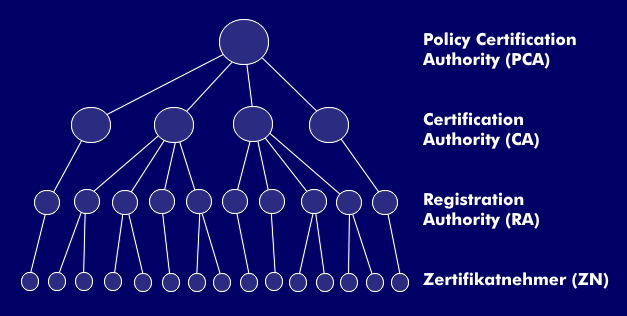

Die PKI- Architektur besteht aus den Instanzen Policy Certification Authority ( PCA), Certification Authority (CA), Registration Authority ( RA) und dem Zertifikatnehmer, die unterschiedliche Aufgaben realisieren. Darüber hinaus umfasst das PKI-Modell mehrere Funktionseinheiten wie das Key Management Center ( KMC), die Time Stamping Authority ( TSA) und das Key Recovery Center ( KRC). Der ausgezeichnete Teil der PKI wird als Trust Center ( TC) bezeichnet.

Eine Sicherheitsinfrastruktur muss für den Endbenutzer transparent sein, allerdings sollten die genauen Abläufe des Schlüsselmanagements und Zertifikatmanagements vor dem Benutzer verborgen bleiben. Er sollte aber in der Lage sein, auf einfache Art und Weise die Services zu nutzen.